Was ist der Unterschied zwischen dem Deep Web und dem Dark Web?

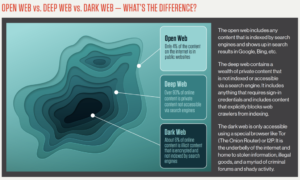

Die Begriffe Deep Web und Dark Web sind NICHT synonym. Das gesamte Dark Web ist Teil des Deep Web, umgekehrt trifft dies jedoch nicht zu. Einfach ausgedrückt ist das Deep Web der Teil des Internets, der nicht von Suchmaschinen durchsucht werden kann. Dazu zählen beispielsweise Webseiten, deren Inhalte mit einer Bezahlschranke versehen sind, kennwortgeschützte Webseiten und sogar die Inhalte Ihrer E-Mails. Das Dark Web dagegen setzt Verschlüsselungssoftware ein, um noch bessere Sicherheit zu gewährleisten.

Was ist das Deep Web?

Zum Deep Web gehören alle Inhalte des Internets, die mit einem Kennwort oder einer Bezahlschranke oder einfach einer Datei namens robots.txt geschützt sind, die sie vor dem Durchsuchen schützt. Diese Inhalte machen etwa 96 % bis 99 % des Internets aus, die nicht mit klassischen Suchmaschinen gefunden werden können. Wenn Sie sich zum Beispiel bei Ihrer bevorzugten Webseite für Videostreaming anmelden oder Ihr Bankkonto online einsehen, befinden Sie sich bereits im Deep Web.

Was ist das Dark Web?

Im Gegensatz dazu stellt das Dark Web nur einen winzigen Teil des gesamten Netzes dar. Um überhaupt darauf zugreifen zu können, müssen Sie einen anonymisierenden Webbrowser oder ein virtuelles privates Netzwerk (VPN) verwenden. Wir gehen später noch darauf ein, wie Sie auf das Dark Web zugreifen können. Zunächst jedoch sollten Sie Folgendes wissen: Wenn Sie auf einer Webseite landen und keine Ahnung haben, wie Sie dorthin gelangt sind, befinden Sie sich noch nicht im Dark Web. Sie müssen sich also bewusst dafür entscheiden, es aufzusuchen.

Deep Web und Dark Web im Vergleich zum Open Web

Das Open Web, das auch Visible Web (sichtbares Web) oder Surface Web (Oberflächenweb) genannt wird, besteht aus allen Webseiten, die von Suchmaschinen in Datenbanken erfasst werden können. Dazu zählen nicht nur Webseiten und Blogs, sondern auch Online-Produkteinträge sowie öffentliche Beiträge in sozialen Netzwerken.

Sie können sich die Unterschiede zwischen dem Open Web, dem Deep Web und dem Dark Web möglicherweise besser merken, wenn Sie an die Unterschiede zwischen öffentlich, privat und geheim denken.

Das gesamte Open Web ist öffentlich zugänglich. Den Personen oder Gruppen, die dort Inhalte einstellen, ist egal, wer darauf zugreift und wie diese Informationen genutzt werden. Ein reales Beispiel: Ihnen ist wahrscheinlich egal, wer in einer großen Gruppe Ihren Namen oder Ihre Haarfarbe kennt.

Das Deep Web ist dagegen privat. Normalerweise teilen Menschen ihr Privatleben nicht mit jedem, sondern informieren bestimmte Personen bei Bedarf. So vertrauen Sie beispielsweise Ihren besten Freunden ein persönliches Problem an, das Sie der Kassiererin im Supermarkt nicht erzählen würden.

Das Dark Web ist geheim. Dies ist vergleichbar mit den Dingen, die Sie aktiv vor anderen Menschen verbergen und von denen Sie nicht wollen, dass andere sie erfahren. Das müssen keine großen dunklen Geheimnisse sein – zum Beispiel werden nicht einmal Ihre engsten Freunde das Kennwort für Ihr E-Mail-Konto wissen.

Anwendungsszenarien für das Deep Web bzw. Dark Web

Der größte Teil des Internets gehört zum Deep Web – und zwar aus gutem Grund. Den Begriff Dark Web verbinden viele Menschen dagegen sofort mit kriminellen Aktivitäten (z. B. den Handel mit gestohlenen Daten und Identitätsdiebstahl). Dies ist jedoch bei Weitem nicht der einzige Grund, es zu nutzen. Im Allgemeinen wird es für Aktivitäten verwendet, die geheim bleiben sollen.

| Anwendungsszenarien für das Deep Web | Anwendungsszenarien für das Dark Web |

|---|---|

| Alltägliche Nutzung: Benutzer, die sich alltäglich bei Webseiten wie Banking-Portalen oder sozialen Netzwerken anmelden, nutzen das Deep Web, ohne es zu merken. | Unzensierter Journalismus: Journalisten nutzen häufig das Dark Web (meist über das Tor Project), besonders wenn sie an vertraulichen Berichten arbeiten oder ins Ausland reisen. |

| Sichere Zahlungen: Jedes Mal, wenn Kunden ein Produkt oder eine Dienstleistung online bezahlen, geben sie Zahlungsinformationen in das Deep Web ein. | Meinungsfreiheit: Menschen, die in Ländern mit einer autoritären Regierung leben (z. B. in Nordkorea), nutzen das Dark Web, um sich auf sichere Weise zu organisieren und frei sprechen zu können. Während des arabischen Frühlings war das Dark Web für Demonstranten sehr wichtig, um die Netzzensur zu umgehen, da die Regierungen den Zugriff auf die sozialen Netzwerke gesperrt hatten. |

| Kampagnen: Im Rahmen der Webentwicklung werden Teile von Webseiten im Deep Web verborgen, um Kampagnen nachzuverfolgen, zum Beispiel wenn Benutzern je nach Region spezielle Homepages angezeigt werden. | Sicherheit: Viele Whistleblower aus Unternehmen und Behörden nutzen zu ihrer Sicherheit das Dark Web. Aus diesem Grund hat beispielsweise WikiLeaks eine Vertretung dort. |

| Bezahlte Abonnements: Bezahlschranken hindern Suchmaschinen-Crawler daran, auf bestimmte Inhalte zuzugreifen, die nur von Benutzern abgerufen werden können, die ein Abonnement abgeschlossen oder dafür bezahlt haben. Diese Inhalte befinden sich definitionsgemäß im Deep Web. | Datenschutz und Privatsphäre: Opfer von Stalking und ähnlichen Online-Bedrohungen nutzen das Dark Web, um ihre Spuren zu verwischen und sich zu schützen. |

Risiken beim Zugriff auf das Deep Web und das Dark Web

Das Deep Web und das Dark Web können vielseitig genutzt werden, was jedoch mit Gefahren verbunden sein kann. Wenn Sie sich mit Datenschutz und dem Schutz vor Identitätsdiebstahl auskennen, können Sie sich vor diesen Risiken leicht schützen. Wahrscheinlich tun Sie dies bereits immer dann, wenn Sie sich bei einer sicheren Webseite anmelden. Im Dark Web lauern jedoch noch größere Gefahren.

Das Dark Web ist wahrscheinlich nicht so gefährlich, wie häufig behauptet wird, doch seine Existenz stellt für den Rest des World Wide Web ein Risiko dar. Unternehmen sind ständig dem Risiko von Datenkompromittierungen ausgesetzt. Die Existenz des Dark Web verdeutlicht diese Gefahr. Wenn Ihr Unternehmen beispielsweise Opfer einer unentdeckten Datenkompromittierung wird, werden die persönlichen Daten Ihrer Benutzer wahrscheinlich im Dark Web zum Verkauf angeboten. Daher ist die Überwachung des Dark Web eine wichtige Maßnahme für umfassende Sicherheit.

Sicherer Zugriff auf das Deep Web und das Dark Web

Die Regeln für den sicheren Zugriff auf das Deep Web und das Dark Web sind überwiegend die gleichen wie die Best Practices für die Nutzung des Open Web. Dennoch können Sie Webseiten im Dark Web nicht einfach aufrufen, denn Sie müssen zunächst dafür sorgen, dass die Privatsphäre gewahrt bleibt.

So können Sie sicher auf das Deep Web zugreifen

Wie bereits erwähnt, findet über 90 % des Internet-Datenverkehrs im Deep Web statt, weshalb die entsprechenden Vorsichtsmaßnahmen im Prinzip die gleichen sind wie die für das Open Web. Prüfen Sie jede Website, die Sie besuchen, auf Bedrohungen und Sicherheitslücken. Natürlich müssen Sie nicht gleich für jede Webseite, bei der Sie sich anmelden, einen Penetrationstest durchführen, doch Sie sollten prüfen, ob die Sicherheit mit HTTPS-Verschlüsselung gewährleistet ist.

Während des Zugriffs auf sichere Webseiten im Deep Web sollten Sie zu Ihrem Schutz folgende Best Practices befolgen:

1. Starke und einzigartige Kennwörter: Ein starkes Kennwort macht es Angreifern sehr viel schwerer, auf Ihre persönlichen Informationen zuzugreifen. Ändern Sie, wenn möglich, das vom Unternehmen vorgegebene Kennwort.

2. Gute IT-Hygiene: Nutzen Sie nur bekannte Netzwerke, denen Sie vertrauen, besonders wenn es um die Angabe von Zahlungsdaten oder anderen vertraulichen Informationen wie Steueridentifikationsnummern geht.

3. Cybersicherheitsschulungen: Die Daten eines Unternehmens lassen sich am besten schützen, wenn sichergestellt ist, dass alle Verantwortlichen im Unternehmen zu den Risiken geschult wurden und die Cybersicherheitsrichtlinien einhalten. Dies schließt Vorschriften und Best Practices bei der Nutzung des Deep Web ein.

So können Sie sicher auf das Dark Web zugreifen

Um sich im Dark Web zu bewegen, müssen Sie Vorsichtsmaßnahmen ergreifen, mit denen Sie Ihre Anonymität bewahren. Vor allem werden Sie eine VPN-Verbindung und einen sicheren Webbrowser (z. B. den Tor Browser) benötigen. Wenn nötig, sollten Sie den sicheren Browser Ihrer Wahl über ein VPN herunterladen.

Nach dem Download der Sicherheitssoftware sollten Sie beim Zugriff auf das Dark Web folgende Maßnahmen ergreifen:

1. Aktivieren Sie zuallererst das VPN. Beenden Sie alle unnötigen Anwendungen, insbesondere Programme wie Browser-Add-ons. (Die einzigen Browser-Add-ons, die Sie für den Zugriff auf das Dark Web benötigen, sind in den meisten sicheren Browsern bereits vorinstalliert.)

2. Öffnen Sie den sicheren Browser und installieren Sie alle Updates. Um ein Höchstmaß an Sicherheit zu gewährleisten, sollten Sie die Größe Ihres Browserfensters nicht verändern.

3. Rufen Sie die gewünschte Webseite im Dark Web auf. Anstatt einer normalen Top-Level-Domäne wird der Domänenname die Endung „.onion“ enthalten und häufig aus einer zufälligen Serie von Zahlen und Buchstaben bestehen, die sich regelmäßig ändert.

Die besten Browser für den Zugriff auf das Deep Web und das Dark Web

Für den Zugriff auf das Dark Web können Sie nur einen sicheren Browser verwenden (auch als Onion-Browser bekannt). Sie haben dabei folgende Optionen:

- Tor Browser: Dieser vom Tor Project entwickelte Browser wird am häufigsten für den Zugriff auf das Dark Web genutzt. Dies hat einen guten Grund, denn im Gegensatz zu vielen anderen sicheren Browsern kann der Tor Browser sofort nach dem Herunterladen verwendet werden.

- Invisible Internet Project: Dieser Webbrowser basiert auf einer privaten Netzwerkschicht und ist darauf ausgelegt, Menschen in autoritären Regimen zu helfen, die Netzzensur zu umgehen.

- Subgraph OS: Subgraph ist ein Betriebssystem und kein herkömmlicher Webbrowser. Daher kann es mit einer Vielzahl an hochentwickelten Sicherheitsfunktionen (z. B. einem sicheren E-Mail-Client und Instant Messaging-Programm) ausgestattet werden.

- TAILS (The Amnestic Incognito Live System): TAILS ist eine kostenlose Software zum Surfen im Dark Web. Sie kann auf einem USB-Stick oder einer DVD gespeichert und mit einem beliebigen Rechner genutzt werden. Da diese Software primär im Arbeitsspeicher läuft, hinterlässt TAILS keine Spuren auf dem genutzten Rechner.

- Whonix: Dies ist ein weiteres Betriebssystem für sicheres Surfen im Netz. Es nutzt nicht nur TOR-Exit-Knoten, sondern isoliert zudem die Datenströme und bietet damit verbesserte Sicherheit.