Pruebas de Malware y Ataques Avanzados

Su versión de prueba de Falcon le permite probar muestras de malware y técnicas avanzadas de ataque. Este es un paso opcional para su evaluación, demostrando cómo Falcon Prevent protege su entorno

Instrucciones paso a paso

Tiempo Estimado

20 minutos, dependiendo de la cantidad de pruebas que desee realizar

Requisitos

Dispositivo común, sistema operativo de Mac o Windows y navegador Google Chrome

En la siguiente sección, usted explorará escenarios de prueba con malware real. NO realice estas pruebas en su laptop o estación de trabajo, sino en un entorno específico para pruebas de malware. Para facilitar esto, el entorno virtual de CloudShare garantiza que las pruebas de malware se realicen completamente fuera de su organización. El laboratorio y esta guía están centrados exclusivamente en el Falcon Prevent, nuestra solución de antivirus.

1Ingresar al laboratorio de malware en la nube

- Si usted ya tiene su propio laboratorio de software malicioso, omita este paso y vaya al paso 2.

Cloudshare es un entorno de laboratorio de Windows basado en la nube donde se pueden realizar pruebas en vivo de forma segura. Si usted ya tiene un laboratorio seguro de pruebas de malware, también puede probar el Falcon Prevent allí. Los pasos de esta guía están escritos de tal manera que usted pueda realizar pruebas en nuestro laboratorio o en el suyo.

- Junto con el correo electrónico de confirmación de la Versión de Prueba Gratis del Falcon Prevent, usted también recibió un email de cloudshare.com

- Haga clic en el link del correo electrónico y siga las instrucciones de registro para sacar provecho de nuestro entorno de laboratorio alojado.

- Haga clic en la pestaña Malware Lab para ingresar a su máquina de prueba.

- Cuando usted ingrese por la primera vez, haga clic en el ícono Download Samples (Bajar Muestras) en el Desktop (Escritorio)

- Un script recuperará malware y ransomware recientes e, incluso, ataques basados en scripts, poniéndolos en la carpeta de Sample Files (Archivos de Muestra) de su escritorio.

Este proceso puede tardar unos minutos. Usted puede minimizar la ventana de descarga y continuar con la descarga e instalación del sensor del paso 2.

2Preparación de Laboratorio

-

- Descargue e instale el sensor Falcon.

- A medida que comienza la prueba, ya sea en su propio laboratorio o en el entorno virtual que proveemos, los sensores para cada host de prueba deben descargarse e instalarse.

- Para la instalación del sensor, consulte los Essential Steps (Pasos esenciales) > Instalación.

.

- Regrese a la interfaz de Falcon y vaya a Detections (Detecciones)para inspeccionar la nueva alerta.

- Verifique las políticas de prevención activas.

- Para probar la eficacia, el sensor recién instalado debe tener una política de prevención.

- Usted puede confirmar esto en la Interfaz de Falcon. Vaya a Host Host Management (Administración del Host) y compruebe que su nombre de host aparece en la lista. La columna Prevention Policy (Políticas de Prevención) debe mostrar platform_default como la política asignada.

- Ejecute el archivo de prueba de prevención de CrowdStrike para validar que la política ha sido aplicada correctamente. Vaya a Desktop > Sample Files > Non- Malicious y ejecute cs_maltest.exe. Con la prevención activada, usted verá en el sistema del cliente un mensaje similar al que aparece abajo.

- Esto también generará un evento de detección en la Interfaz de Falcon.

3Prueba no Maliciosa

- Vaya a Desktop > Sample-Files > Non-Malicious y ejecute cs_maltest.exe.

- Con la prevención activada, usted verá en el sistema del cliente un mensaje similar al que aparece abajo.

- Esto también generará un evento de detección en la Interfaz de Falcon.

Una vez instalado el sensor y las políticas de prevención activadas, usted está listo para hacer pruebas con muestras vivas. Usted puede elegir entre las siguientes pruebas: Malware | Ransomware | PowerShell | Persistencia | Ataque de Phishing | Administración de Aplicaciones.

4Malware

- Una vez instalado el sensor y las políticas de prevención activadas, usted está listo para hacer pruebas con muestras vivas.

- En el laboratorio de malware, vaya a Sample Files > Malware desde el escritorio.

- Proporcionamos alrededor de 25 muestras diferentes de malware. Utilice estos ejemplos para generar eventos de detección en la Interfaz de Falcon.

- Ejecute una muestra de malware desde el Windows Explorer haciendo doble clic en ella.

- Ahora regrese a la Interfaz de Falcon y fíjese que explorer.exe es el proceso padre en el árbol de procesos.

- Esto le ayuda a entender cómo fue ejecutado un ataque.

- Ejecute una muestra desde el símbolo del sistema (cmd.exe). El proceso padre ahora es cmd.exe en lugar de explorer.exe.

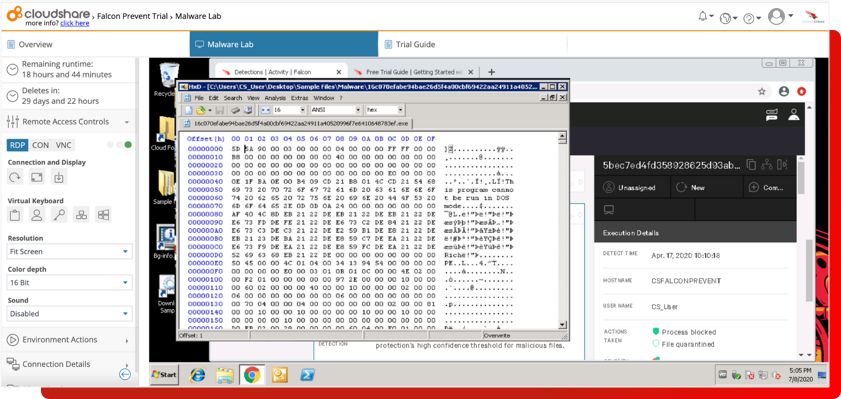

- Utilice HxD Hex Editor (ya instalado en el laboratorio de malware) para modificar el archivo y cambiar su hash.

- Tras esto, ejecute la muestra modificada y vea cómo el Falcon Prevent puede bloquear malware desconocido.

5Ransomware

- En los últimos años, el ransomware se ha convertido en uno de los tipos de malware más frecuentes y problemáticos.

- Hemos recogido muestras recientes de familias destacadas de ransomware, como Locky y WannaCry, y las hemos puesto a disposición en su laboratorio.

- Para tener acceso a ellas, vaya a Desktop > Sample Files > Ransomware.

- Siéntase libre de ejecutar cualquiera de estos archivos de ransomware y ver cómo Falcon Prevent proporciona una protección completa contra ellos.

6PowerShell

- Vaya a Desktop > Sample Files > IOAs-Behavioral.

- Haga doble clic en el archivo batch Credential_Dumping.bat. Este script ejecutará un comando powershell codificado para capturar las credenciales.

- Navegue a la página Detections (Detecciones) de la Interfaz de Falcon e inspeccione la nueva detección.

- Fíjese que los parámetros completos de la línea de comandos están disponibles en el panel de detalles de ejecución.

- En esta alerta, el árbol de procesos nos muestra inmediatamente que el PowerShell fue ejecutado desde un símbolo del sistema, que éste se identificó como Mimikatz, que se ingresó a un proceso LSASS y que el comando estaba codificado.

- A la derecha, en Execution Details (Detalles de Ejecución), podemos ver el argumento de la línea de comandos completo que fue utilizado. Ninguna otra solución de AV ofrece este nivel de detalle.

CrowdStrike Falcon® utiliza un Indicador de Ataque (IOA, por sus siglas en inglés) para representar una serie de acciones que un adversario realiza durante un ataque exitoso. Los IOA están centrados en la ejecución de estos pasos, los cuales exponen la intención del adversario y los resultados que está intentando alcanzar. Esto le permite a Falcon Prevent identificar y bloquear amenazas, nuevas y desconocidas, con base en las tácticas, técnicas y procedimientos utilizados por el atacante.

7Persistencia

- Vaya a Desktop > Sample Files > IOAs-Behavioral.

- Haga doble clic en el archivo batch Sticky_Keys.bat. El archivo se ejecutará en una ventana del símbolo del sistema.

- Secretamente, éste modificará una clave de registro que le permitiría a un atacante iniciar sesión en un dispositivo sin nunca haber provisto un nombre de usuario o contraseña.

- Ahora, utilice el botón “send ctrl+alt+delete”, al lado izquierdo de la pantalla de su laboratorio de malware, para mostrar la pantalla de bloqueo de Windows.

- Haga clic en la opción Ease of Access (Facilidad de Acceso) en la esquina inferior izquierda y en la pantalla que va a aparecer.

- Marque la casilla Type without the keyboard (Escribir sin el teclado -Teclado en Pantalla) y luego presione Apply (Aplicar).

Sin Falcon Prevent en este sistema, habría aparecido un símbolo del sistema, dándole acceso completo al atacante (NT AUTHORITY\ SYSTEM). Este es un ejemplo de un comportamiento de un atacante que no utiliza malware y que normalmente las soluciones de AV tradicionales no identifican. Falcon Prevent detuvo este mecanismo de persistencia a pesar de que ningún malware fue utilizado.

- Sin Falcon Prevent en este sistema, habría aparecido un símbolo del sistema, dándole acceso completo al atacante (NT AUTHORITY\ SYSTEM). Este es un ejemplo de un comportamiento de un atacante que no utiliza malware y que normalmente las soluciones de AV tradicionales no identifican. Falcon Prevent detuvo este mecanismo de persistencia a pesar de que ningún malware fue utilizado.

- YUsted encontrará una nueva alerta crítica en Detections (Detecciones).

- Al expandir la nueva alerta, podemos ver que se impidió que se lanzara el cmd.exe con privilegios del sistema y que se eludiera el proceso de inicio de sesión de Windows.

En ambos ejemplos, no se utilizó ningún malware. Estos son ejemplos de ataques sin archivos.

Falcon Prevent identificó un comportamiento sospechoso y protegió al usuario. Este es un ejemplo del poder de los IOA. Los IOA identifican el comportamiento malicioso, sin importar su forma de operar.

CrowdStrike Falcon® utiliza un Indicador de Ataque (IOA, por sus siglas en inglés) para representar una serie de acciones que un adversario realiza durante un ataque exitoso. Los IOA están centrados en la ejecución de estos pasos, los cuales exponen la intención del adversario y los resultados que está intentando alcanzar. Esto le permite a Falcon Prevent identificar y bloquear amenazas, nuevas y desconocidas, con base en las tácticas, técnicas y procedimientos utilizados por el atacante.

8Ataques de Phishing

- En este escenario, simularemos un ataque de phishing abriendo un correo electrónico con un archivo adjunto malicioso.

- En el laboratorio de malware, abra el Outlook e identifique en su bandeja de entrada el correo electrónico que hemos preparado para esta muestra. Este ataque de phishing afirma que el usuario tiene unas cuentas pendientes por pagar por una estadía en un hotel.

- Para obtener más información, abra el archivo adjunto haciendo doble clic en Folio-0701-2017-00873.xls.

- Después de abrir el archivo de Excel adjunto, aparece un mensaje de error de Visual Basic.

- Esto indica que Falcon Prevent ha impedido que el documento ejecute su carga útil maliciosa a escondidas.

- Al abrir el archivo adjunto se activó una nueva alerta en la Interfaz de Falcon.

- Al expandir la nueva alerta, se hace evidente que esta amenaza provenía del Outlook.exe y que el archivo adjunto de Excel lanzó el PowerShell.

- Para obtener aún más detalles sobre lo que hizo el PowerShell, el panel de Execution Details (Detalles de Ejecución) muestra que el PowerShell intentó ejecutar un comando oculto y descargar nuestro script malicioso desde Github.

9Administración de Aplicaciones

Falcon Prevent le permite bloquear manualmente o habilitar aplicaciones con base en las necesidades específicas de su organización.

- Vaya a Desktop > Sample Files > Non-Malicious.

- Haga doble clic y ejecute la aplicación Show_a_hash.exe

- Lo que hace esta aplicación es mostrar su propio hash de archivo en un símbolo del sistema.

- Utilizaremos este hash para poner el archivo en la lista negra y evitar que sea ejecutado de nuevo.

- Copie el hash desde el Símbolo del Sistema o desde aquí: 4e106c973f28acfc4461caec3179319e

784afa9cd939e3eda41ee7426e60989f

- Vaya a Prevention Hashes (Hashes de Prevención) en la Interfaz de Falcon.

- En el lado derecho, haga clic en el ícono upload hashed (subir hashes)

- Luego, pegue el hash en la ventana y seleccione Apply (Aplicar).

- En la siguiente ventana, seleccione la acción Always Block (Bloquear Siempre) y vuelva a seleccionar Apply (Aplicar).

- Vuelva al Desktop (cierre la ventana del símbolo del sistema), luego haga doble clic en Show_a_hash.exe y observe que esta vez no pudo ser ejecutado.

- En la Interfaz Falcon, navegue a Detections (Detecciones) e inspeccione la nueva alerta.

Esto significa que, si se crea una detección para un archivo malicioso, ésta puede ser agregada inmediatamente a la lista negra utilizando el panel “Execution Details” (Detalles de Ejecución), a la derecha de la alerta seleccionada. Simplemente haga clic en el botón “Update Hash Policy” (Actualizar Política de Hashes) para el hash seleccionado y realice los cambios. Lo mismo ocurre si una aplicación personalizada está causando alertas falsas y debe ser agregada a la lista blanca.

Estos comandos harán cambios temporales en el dispositivo con el fin de mostrar ejemplos del mundo real. No obstante, estos no utilizan malware vivo. Usted también puede realizar escenarios de prueba con malware real en el entorno virtual de CloudShare en Windows. La guía para esto se encuentra en la pestaña de Windows.

1Técnicas de Evasión de Defensas

Esta detección ilustra la capacidad de Falcon para responder a comportamientos maliciosos con los IOA. Un Indicador de Ataque, o IOA, representa una serie de acciones que una aplicación o adversario debe realizar para que un ataque sea exitoso. Los IOA se centran en la ejecución de estos pasos, los cuales exponen la intención del adversario y los resultados que está intentando alcanzar. Esto es mejor que el uso de Indicadores de Compromiso (IOC, por sus siglas en inglés) o firmas porque le permite a Falcon Prevent bloquear amenazas nuevas y desconocidas. Este comando específico genera una copia del whoami con la extensión de pdf y luego lo ejecuta. Cambiar la extensión de una herramienta existente activará una detección de Falcon para enmascaramientos. El comando incluye la eliminación del archivo para que no sea necesario realizar limpiezas o reversiones adicionales.

- Abrir una terminal.

- Digite o copie y pegue este comando:

cd ~/Desktop; cp /usr/bin/whoami whoami.pdf; ./whoami.pdf; rm whoami.pdf

- A continuación, vaya a la Interfaz de Usuario de Falcon y dírijase a Activity (Actividades) > Detections (Detecciones). Usted debería poder ver una nueva alerta, la cual indica que la actividad maliciosa fue detectada.

2Detección de Robo de Credenciales

Es probable que los adversarios intenten obtener credenciales usuarios legítimas o de cuentas de administrador (administrador del sistema local o usuarios de dominio con acceso de administrador) para usarlas dentro de la red. Esto le permite al adversario adoptar la identidad de la cuenta, con todos los permisos de esa cuenta en el sistema y la red, haciendo que sea más difícil su detección por parte de los defensores. Con suficiente acceso dentro de una red, un adversario puede crear cuentas para un uso posterior dentro del entorno.

El volcado de credenciales es el proceso de obtener información de inicio de sesión y contraseña de una cuenta del sistema operativo y del software, normalmente en forma de hash o de una contraseña de texto en claro. Las credenciales pueden ser utilizadas, entonces, para llevar a cabo Movimiento Lateral y tener acceso a información restringida. El comando que aparece a continuación consultará el “shadowhash” de un usuario a través de la terminal. Este comando puede ser utilizado en un host de MacOS para reunir información que sirve para desencriptar contraseñas. No es necesario realizar ninguna limpieza en el sistema después de ejecutar este comando.

- Abrir una terminal.

- Digite o copie y pegue este comando:sudo dscl . read /Users/$USER dsAttrTypeNative:ShadowHashData

- Vuelva a la Interfaz de Usuario de Falcon y vaya a Activity (Actividad) > Detections (Detecciones) y observe que hay un nuevo evento de Prevención con las Tácticas y Técnicas de Acceso a Credenciales mediante el Volcado de Credenciales.

- La marca de verificación verde indica que esta actividad se ha bloqueado correctamente.

3DNS Exfil Block

Esta detección es otro ejemplo de cómo Falcon utiliza los IOA. La exfiltración de datos (también conocida como “extrusión de datos”) es la transferencia de datos no autorizada desde un host. La transferencia de datos puede ser realizada manualmente por alguien con acceso físico o automatizado a través de un malware en una red. El contenido de este script muestra la transferencia (exfiltración) de un archivo falso a través de un canal encubierto de peticiones al DNS.

- Para el siguiente ejemplo, usted deberá descargar un archivo de script que ayude a ilustrar la exfiltración de datos. El script crea diez archivos temporales, los comprime en un paquete y genera un volcado hexadecimal de esos archivos. Éste remueve todos los archivos temporales para que no sea necesario hacer limpiezas adicionales después de la prueba.

- Para descargar el archivo, vaya al siguiente link. Haga clic en “Download (Descargar) ” en la esquina superior derecha de la ventana.

- Establezca permisos en el script, navegando hasta el directorio donde éste se encuentra almacenado, y ejecute el siguiente comando para establecer permisos ejecutables. (El ejemplo aquí enunciado especifica la carpeta de “Download” predeterminada.)chmod +x dns-exfil.sh

- En la misma ventana, ejecute el comando a abajo enunciado para ejecutar el script.

- Usted verá actividad adicional en las ventanas de terminal a medida que se ejecuta el script. -Sí./dns-exfil.sh

- Una vez que el script esté siendo ejecutado de manera exitosa, usted puede cerrar la sesión de terminal.

- Vuelva a la Interfaz de Usuario de Falcon y vaya a Activity (Actividad) > Detections (Detecciones) y observe que hay un nuevo evento de Prevención con las Tácticas y Técnicas de Exfiltración en Protocolo Alternativo.

¿Necesitas ayuda?

Si tiene alguna pregunta, comuníquese y nos comunicaremos con usted pronto.

APRENDIZAJES

En las secciones anteriores, vimos que Falcon Prevent es liviano y fácil de instalar y administrar.

En esta sección, vimos que Falcon Prevent puede proteger a los usuarios de todo tipo de ataques, desde un ataque de malware común hasta el phishing más complejo.

Incluso, hemos visto a Falcon prevenir tácticas que son típicamente indicativas de ataques dirigidos que utilizan herramientas como el PowerShell.

Ser rápido, simple y efectivo es muy bueno, pero si la solución no proporciona formas de manejar fácilmente las alertas y clasificar eventos, lo único que ocurre es que usted cambia un problema por otro.

¿Fue útil esta sección?

Sus comentarios son muy apreciados y nos ayudarán a mejorar nuestra capacidad para servirle a usted y a otros usuarios de nuestros sitios web. Envíe sus comentarios sobre esta sección de la guía de prueba a falcontrial@crowdstrike.com.