脅威インテリジェンスとは?

脅威インテリジェンスとは、脅威アクターの動機、標的、攻撃の振る舞いを理解するために収集、処理、分析されるデータのことです。脅威インテリジェンスにより、より迅速で、より多くの情報に基づく、データに裏付けられたセキュリティの意思決定を行い、脅威アクターとの戦いで後手に回ることなく、事前に対応できるようになります。

脅威インテリジェンスは、アセットに対する既存の脅威や危険または新たな脅威や危険に関する証拠に基づいた知識(コンテキスト、メカニズム、痕跡、影響、アクション指向のアドバイスなど)です。– Gartner

脅威インテリジェンスが重要な理由

サイバーセキュリティの世界では、持続的標的型攻撃(APT攻撃)側と防御側は、常にお互いを打ち負かそうとしています。持続的標的型攻撃(APT攻撃)脅威アクターの次の行動に関するデータは、防御を事前に調整し、将来の攻撃を未然に防ぐために不可欠です。

組織は脅威インテリジェンスの価値に対する認識を高めており、72%が今後四半期に脅威インテリジェンスへの支出を増やすことを計画しています。

ただし、価値を認識することと価値を得ることは異なります。昨今、ほとんどの組織は脅威データフィードを既存のネットワーク、IPS、ファイアウォール、SIEMと統合するなど、最も基本的なユースケースのみに重点を置いており、インテリジェンスが提供できるインサイトを最大限に活用していません。

脅威インテリジェンスフィードの利点

- 未知のものを明らかにする:脅威インテリジェンスが隠れた脅威を明らかにすることで、セキュリティチームはより多くの情報に基づいて意思決定し、予期しない攻撃に備えることができます。

- 攻撃者の振る舞いを明らかにする:攻撃者のTTPを理解することで、セキュリティ専門家は脅威アクターの意思決定プロセスに関するインサイトを得ることができ、防御戦略を改善できます。

- 意思決定を強化:CISO、CIO、CTOなどのビジネスリーダーは、脅威インテリジェンスを活用して、より多くの情報に基づいて投資の意思決定を行い、リスクを軽減し、運用効率を向上させることができます。

- プロアクティブな防御:脅威インテリジェンスは、組織がインシデントに事後的に対応する状態から脱し、攻撃をプロアクティブに予測して防止できるようになるために役立ちます。

脅威インテリジェンスは誰に利点をもたらすか

脅威インテリジェンスは、攻撃者を理解してインシデントに迅速に対応し、脅威をプロアクティブに予測する助けとなるため、あらゆる規模の組織に重要な価値をもたらします。組織内のさまざまな役割にとって、脅威インテリジェンスにはどのような利点があるかを見ていきます。

1. 中小企業

利点:中小企業では、包括的な社内セキュリティ運用を構築するためのリソースが不足していることがよくあります。脅威インテリジェンスが提供するインサイトによって防御を優先順位付けし、リスクを軽減できるようになると、他の方法では実現できないレベルの保護を実現する助けとなります。

2. 大企業:

利点:専任のセキュリティチームを持つ大規模な組織では、脅威インテリジェンスによってコストが削減され、インシデント処理に必要なスキルセットが最小化され、外部データを業務に統合することでセキュリティアナリストの有効性が向上します。

脅威インテリジェンスが特定の役割にどのように役立つか:

脅威インテリジェンスのライフサイクル

脅威インテリジェンスライフサイクルは、生データを実用的なインテリジェンスに変換し、セキュリティチームが情報に基づいて意思決定できるようにする継続的なプロセスです。このサイクルは6つの主要なステップで構成され、各ステップによって継続的な改善のためのフィードバックループが作り出されます。

1. 要件:

目的:ステークホルダーのニーズに合わせて、インテリジェンスプログラムの目標と方法論を定義します。攻撃者の動機を理解すること、攻撃対象領域を特定すること、防御を強化するためのアクションの概要を示すことなどが重要な懸念事項となります。

2. 収集:

目的:定義された要件に対処するために、トラフィックログ、公開データ、フォーラム、ソーシャルメディア、専門家などのソースから情報を収集します。

3. 処理:

目的:生データを整理して分析に適した形式に変換します。これには、ファイルの暗号化解除、外国語のデータの翻訳、スプレッドシートでの書式設定などが含まれます。

4. 分析:

目的:処理されたデータを分析して、要件フェーズで提示された問いに答え、実用的なインサイトと推奨事項を生成します。

5. 配布:

目標:対象となるステークホルダーにとって理解しやすいよう、技術的な詳細を適度に抑えてカスタマイズされた形式のレポートやスライド資料を通じて調査結果を提示します。

6. フィードバック:

目的:ステークホルダーからのフィードバックを収集して、将来の脅威インテリジェンス運用を改善し、優先順位を調整し、必要に応じてレポートの形式を変更します。

役割ごとの脅威インテリジェンスのユースケース

次のリストに役職別のユースケースを示します。

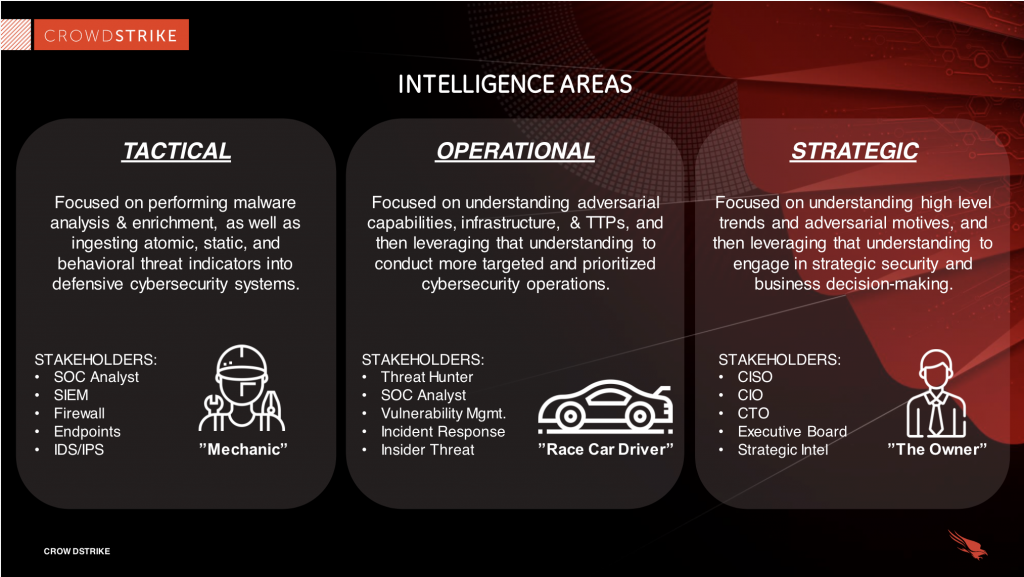

3種類の脅威インテリジェンス

脅威インテリジェンスには複雑度と詳細度に応じてさまざまなレベルがあり、それぞれが異なる対象者に対応し、独自の利点を提供します。主に、戦術的、オペレーショナル、および戦略的という3種類の脅威インテリジェンスがあり、これらはCTI(サイバー脅威インテリジェンス)の成熟曲線を表します。戦術的インテリジェンスから戦略的インテリジェンスへと進むにつれて、分析とコンテキストの深さが増し、種類ごとに必要なリソースが次第に多くなります。

1. 戦術的脅威インテリジェンス

課題:多くの組織は、全体像を理解せずに差し迫った脅威にのみ注目しています。

目的:根本的なセキュリティの問題に対処するために脅威に関する視点を広げます。

戦術的インテリジェンスは技術的で、近い将来に焦点を当てます。主に、悪意のあるIPアドレス、URL、ファイルハッシュ、ドメイン名などの侵害の痕跡 (IOC) を扱います。この種のインテリジェンスは多くの場合自動化され、機械が判読可能であるため、データフィードまたはAPI統合を介してセキュリティツールに統合できます。

ただし、脅威アクターはインフラストラクチャを頻繁に変更するため、侵害の痕跡 (IOC) の寿命は短く、これらの痕跡は短期間で古くなります。戦術的なインテリジェンスはオープンソースフィードから取得しやすい一方、フォールスポジティブが発生しやすく、戦略的な分析が欠けています。フィードに登録するのみでは、使用方法に関する明確な指針がないために、チームがデータに対処しきれない可能性があります。

確認事項:

侵害の痕跡 (IOC) フィードを導入しているか?

使用しているIOCはタイムリーかつ関連性のあるものか?

マルウェアの分析は自動化されているか?

2. オペレーショナル脅威インテリジェンス

課題:脅威アクターは、効果的で、日和見的で、リスクが低い手法を採用するため、次の動きを予測することが困難です。

目的:キャンペーンの追跡と脅威アクターのプロファイリングに取り組み、攻撃者のTTP(戦術、手法、手順)に関するインサイトを取得します。

オペレーショナル脅威インテリジェンスにより、攻撃の背後にある「誰が」「なぜ」「どのように」をより深く理解できます。このインテリジェンスは、アトリビューション(「誰が」)、動機(「なぜ」)、およびTTP(「どのように」)に焦点を当てます。オペレーショナルインテリジェンスは、攻撃者がキャンペーンをどのように計画し、維持しているかをセキュリティチームが理解するために役立つコンテキストを提供します。

戦術的インテリジェンスとは異なり、オペレーショナルインテリジェンスは自動化されていません。データを実用的なインサイトに変換するには、人間による分析が必要です。オペレーショナルインテリジェンスの寿命は戦術インテリジェンスよりも長くなります。これは、攻撃者が特定のツールやマルウェアを変更するほど迅速にはTTPを変更きないためです。

確認事項:

SOCは脅威アクターTTPを使用して実用的なユースケースを作成しているか?

CTIに基づいて脆弱性を優先順位付けしているか?

脅威ハンティングにCTI由来のルール(Yara、Snortなど)を使用しているか?

3. 戦略的脅威インテリジェンス

課題:敵対的な行動を取り巻くより広範なコンテキストを理解していないために、ビジネスでの意思決定を誤ることがよくあります。

目的:脅威インテリジェンスを使用して、ビジネス上の意思決定と長期的なサイバーセキュリティ戦略を策定します。

戦略的インテリジェンスは、サイバー脅威が世界的なイベント、地政学的状況、組織のリスクとどのように関連するかについて、高レベルの視点を提供します。例えば、国家による攻撃は地政学的なイベントと関連している可能性があり、金銭目的のサイバー犯罪グループはより広範な経済動向に基づいてその手法を適応させます。

この種のインテリジェンスは通常、経営幹部(CISO、CIO、CTO)が組織に対するサイバー脅威の影響を理解し、企業の戦略的優先事項に沿ったサイバーセキュリティ投資の指針とするために使用します。

戦略的インテリジェンスは生成が最も難しく、サイバーセキュリティと地政学の両方における人間の専門知識が必要です。通常、長期的な意思決定に役立つ詳細なレポートの形で提供されます。

確認事項:

世界的および地域的なイベントは組織のサイバーセキュリティにどのような影響を与えるか?

経営幹部は、戦略的インテリジェンスを使用して、サイバーセキュリティへの投資について十分な情報に基づいて意思決定しているか?

2024年版脅威ハンティングレポート

クラウドストライク2024年版脅威ハンティングレポートでは、245を超える現代の攻撃者の最新の戦術を明らかにし、これらの攻撃者がどのように巧妙化し続け、正当なユーザーの振る舞いを模倣しているかを示しています。侵害を阻止するためのインサイトをこちらから入手してください。

今すぐダウンロードクラウドストライクの脅威インテリジェンスツール

CrowdStrike Falcon® Adversary Intelligenceは、脅威インテリジェンスを効果的に利用、分析し、行動につなげるための強力なツールを組織に提供します。調査を自動化し、実用的なインサイトを提供し、組織が直面する特定の脅威に合わせてカスタマイズされたインテリジェンスを提供することで、あらゆる規模の企業がサイバーセキュリティを運用できるように支援します。

クラウドストライクが脅威インテリジェンスを操作可能にする方法

1. 組織向けにカスタマイズされた統合インテリジェンス

- CrowdStrike Falcon® Adversary Intelligenceによって脅威の調査が自動化され、組織は優先する脅威を手動で選択する必要がなくなります。代わりに、エンドポイントで特定された脅威に合わせてカスタマイズされた侵害の痕跡 (IOC) が提供されます。この自動化されたアプローチにより、企業は最も関連性の高い脅威を迅速に分析し、プロアクティブな措置を講じることができます。

- このソリューションが組織のサイバーセキュリティ運用にシームレスに統合されることで、インテリジェンスが単に収集されるだけでなく、実用的なものになります。これにより、セキュリティチームがより迅速かつ効果的に対応できます。

2. 脅威調査のための包括的なツールセット

CrowdStrike Falcon® Adversary Intelligenceでは、最先端のサイバー脅威調査員が使用する重要なツールが1つの統合ソリューションに組み合わされています。これらのツールには次のものが含まれています。

- マルウェア分析:悪意のあるファイルを自動的に分析して、その振る舞いと発生源を理解できるようにします。

- マルウェア検索:組織を標的とする既知のマルウェアの種類を特定します。

- グローバルな侵害の痕跡 (IOC) フィード:プロアクティブな脅威ハンティングと防御のために、クラウドストライクの広範な侵害の痕跡 (IOC) データベースにリアルタイムでアクセスできます。

組織は、これらのツールを使用することで、セキュリティチームの規模や熟練度に関係なく、サイバー脅威を迅速かつ効果的に特定して対応できるようになります。

3. 事前構築された統合とAPIアクセス

クラウドストライクは、CrowdStrike Falcon® Adversary Intelligenceソリューションに対する事前に構築された統合とAPIアクセスを提供することにより、SIEMとTIP(脅威インテリジェンスプラットフォーム)をサポートしています。これにより、企業は脅威インテリジェンスを既存のセキュリティインフラストラクチャに直接統合できるようになります。これにより、既存のツールの価値が高まり、インテリジェンス運用の合理化を推進できます。

CrowdStrike Falcon® Adversary Intelligence Premium:人的要素

より深いインサイトを必要とする組織のために、CrowdStrike Falcon® Adversary Intelligence Premiumは、経験豊富なアナリスト、セキュリティ研究者、文化の専門家、言語学者などで構成されるCrowdStrike Counter Adversary Operationsチームの専門知識へのアクセスを提供します。このプレミアムサービスでは以下のものが提供されます。

- 専門家による分析:245を超える国家、サイバー犯罪、ハクティビストグループを追跡しているクラウドストライクは、攻撃者の戦術、手法、動機に関する比類のないインサイトを提供します。

- プロアクティブなインテリジェンス:CrowdStrike Counter Adversary Operationsチームは、独自の新たな脅威を発見し、プロアクティブな防御を強化する画期的な研究を提供することで、組織が攻撃者より一歩先を行くことを支援します。

- カスタマイズされたレポート:組織の特定のニーズと脅威に合わせてカスタマイズされたインテリジェンスレポートにより、企業は情報に基づいて意思決定できるようになり、全体的なセキュリティポスチャが向上します。

CrowdStrike Falcon® Adversary Intelligence Premiumには、CrowdStrike Falcon® Adversary Intelligenceが提供するすべての機能が含まれています。

クラウドストライクの脅威インテリジェンスツールの主な利点:

- 自動化された調査:脅威の検知と調査のプロセスを自動化することで、手作業を削減します。

- カスタマイズされたインテリジェンス:組織固有の脅威の状況に関連するカスタムの侵害の痕跡 (IOC) とインサイトを受け取ります。

- 対応の迅速化:統合ツールと実用的なインテリジェンスにより、組織は脅威に対してより迅速かつ効果的に対応できます。

- 専門家によるサポート:世界クラスのアナリストや研究者にアクセスして、詳細な脅威分析と戦略的アドバイスを受けることができます。

クラウドストライクのインテリジェンスモジュールは、サイバーセキュリティに対する包括的かつプロアクティブなアプローチを提供し、企業が攻撃者より一歩先を行き、継続的に防御を強化できるようにします。

サイバー脅威インテリジェンスに関するFAQ

Q:サイバー脅威インテリジェンスとは何ですか?

A:脅威インテリジェンスとは、脅威アクターの動機、標的、攻撃方法を理解するためにデータを収集、処理、分析することを指します。生データを実用的なインサイトに変換し、セキュリティチームが情報に基づいてデータ主導で意思決定できるようにします。

Q:脅威インテリジェンスはなぜ重要ですか?

A:持続的標的型攻撃(APT攻撃)の増加に伴い、防御側が潜在的な攻撃を予測して阻止するために役立つよう、脅威インテリジェンスは攻撃者のTTP(戦術、手法、手順)に関する貴重なインサイトを提供します。

Q:3種類の脅威インテリジェンスデータとはどのようなものですか?

A:戦術的、オペレーショナル、戦略的脅威インテリジェンスです。

Q:サイバー脅威インテリジェンスアナリストはどのようなことをしますか?

A:侵入の兆候を詳しく調査し、脅威アクターのレポートを確認して検知能力を改善します。